Cyber-sécurité

Chez SYD, nos experts en cybersécurité, gestion des infrastructures et conseil informatique, vous accompagnent dans votre projet de renforcement de votre infrastructure et dans la mise en conformité de votre système d’informations (SI) vis-à-vis des vulnérabilités détectées (vol de données, attaques informatiques…). De plus, nous sommes adhérant au réseau « GaCyb Bretagne » pour renforcer notre investissement en matière cybersécurité auprès des autorités référentes comme l’ANSSI, Cybermalveillance, la CCIMBO entre autres.

Nos expertises :

- Évaluation et gestion des risques : Audit complet de votre posture de cybersécurité pour identifier les vulnérabilités et définir une stratégie de défense adaptée.

- Détection et réponse aux incidents : Surveillance 24/7, gestion des menaces et intervention rapide en cas de cyberattaque.

- Protection des infrastructures et des données : Mise en place de solutions de sécurité avancées (SIEM, EDR, MFA, chiffrement, Zero Trust, etc.).

- Sensibilisation et formation des collaborateurs : Programmes de formation et simulations d’attaques (phishing, social engineering) pour renforcer la vigilance de vos équipes.

- Sécurisation du Cloud et des environnements hybrides : Protection des services cloud (Azure, AWS, GCP) et gestion des accès pour garantir une sécurité optimale.

PRA / PCA / PRI / PCI : Accompagnement dans la mise en place de Plans de Reprise d’Activité (PRA), Plans de Continuité d’Activité (PCA), Plans de Reprise Informatique (PRI) et Plans de Continuité Informatique (PCI). Ces dispositifs assurent la résilience de votre SI en cas d’incident majeur, garantissant la disponibilité, l’intégrité et la reprise rapide des activités critiques.

Enjeux de la démarche :

- Identifier les menaces de sécurité informatique qui pèsent sur le fonctionnement de votre entreprise.

- Mettre en place un organe de gouvernance de la fonction sécurité

- Déployer des solutions de cybersécurité, c’est-à-dire de protection vis-à-vis des menaces identifiées

- Accompagner les projets SI pour en assurer la conformité et le respect des objectifs cybersécurité édictés dans l'entreprise.

- Assurer le suivi et le maintien du système de sécurité

Pourquoi faire appel à un expert en Cyber-sécurité ?

Les conséquences d’une attaque sont multiples : perte d’exploitation, arrêt de l’entreprise et fragilisation de la confiance client.

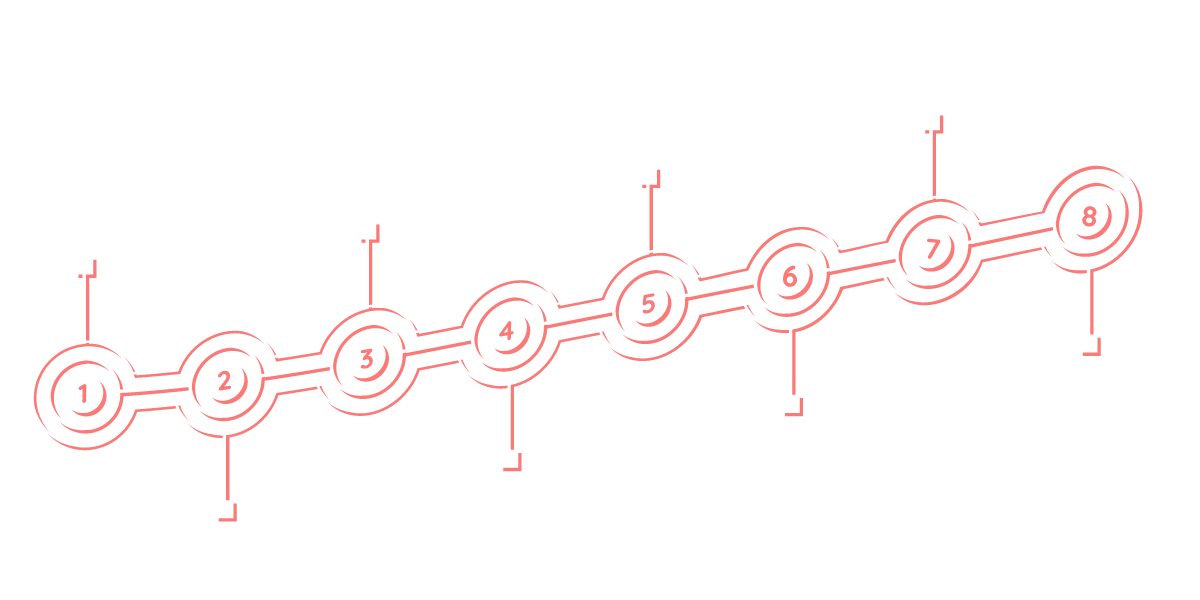

Déroulé de mission

1 – Audit de la situation

2 – Mise en place de la roadmap

3- Mise en place du système de gouvernance

4- Lancement et gestion de projets

5- Sensibilisation des équipes, formation, DSI, Direction, Métiers

6- Lancement des certifications si nécessaire, PSI-DSS, ISOISO27001…

7- Mise en place des systèmes de mesures du système de sécurité

8- Mise en place de l’amélioration continue

Livrables

- PSSI (Guide d’élaboration de politiques de sécurité des systèmes d’information)

- Charte de sécurité

- Process de gestion de la sécurité

- Tableaux de bord

- Résultat d’audit, diagnostic cybersécurité

- Évaluation des risques

- Plan de continuité / Plan de secours

- Plan de sensibilisation / Plan de formation

- Communication continue du RSSI (Responsable de la sécurité des systèmes d’information)

Contactez-nous :